AWS 隨手筆記。

紀錄一下關於學習時的一些服務內容。

- IaaS

- EC2

- S3

- Quicksight

- Redshift

- & many others.

- PaaS

- Elastic Beanstalk

- SaaS

- Marketplace

Elastic Load Balancing

Elastic Load Balancing 可在多個目標 (例如 Amazon EC2 執行個體、容器、IP 地址和 Lambda 函數) 之間自動分配傳入的應用程式流量。它可以在單一可用區域或跨多個可用區域處理您應用程式流量的各種負載。Elastic Load Balancing 提供三種負載平衡器,它們都具有下列特性:高可用性、自動擴展,以及讓您的應用程式具備容錯功能的強大安全防護。

- Application Load Balancer

- Network Load Balancer

- Classic Load Balancer

Route 53

Route 53 is a highly available and scalable cloud Domain Name System (DNS) web service

Amazon Route 53 是一種可用性高、可擴展性強的雲端網域名稱系統 (DNS) Web 服務。

Auto Scaling

AWS Auto Scaling 可監控應用程式並自動調整容量,盡可能以最低成本維持穩定、可預測的效能。使用 AWS Auto Scaling,幾分鐘內即可為多項服務的多種資源輕鬆設定應用程式擴展功能。這個服務提供簡單而強大的使用者界面,可讓您各種資源打造擴展計畫,包括 Amazon EC2 執行個體和 Spot 叢集、Amazon ECS 任務、Amazon DynamoDB 表格和索引,以及 Amazon Aurora 複本。

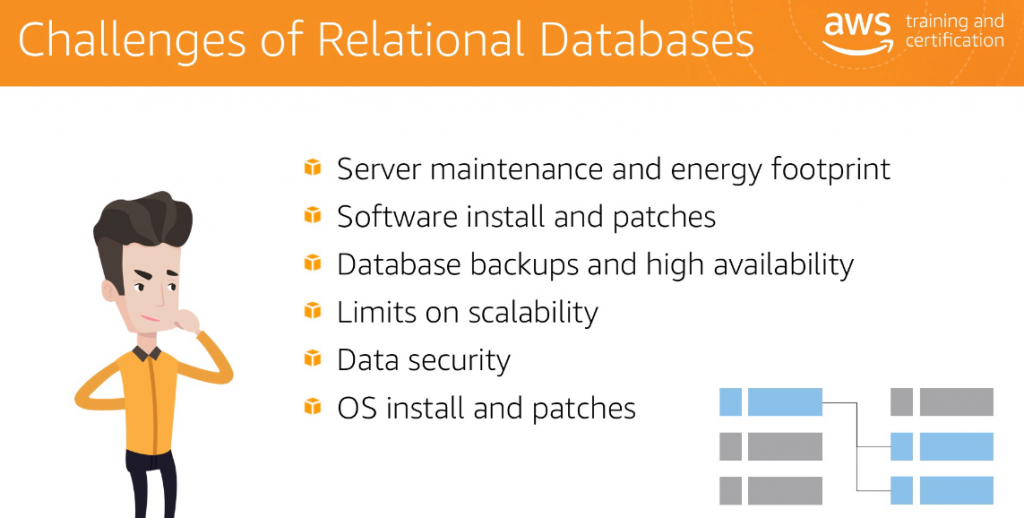

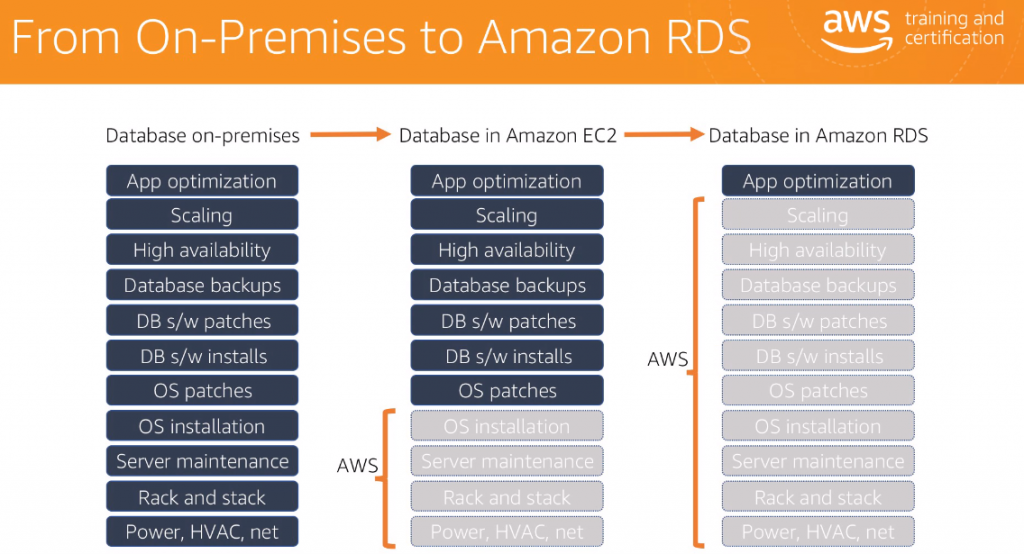

RDS

Amazon Relational Database Service (Amazon RDS) 讓使用者能夠在雲端中輕鬆設定、操作和擴展關聯式資料庫。

可選擇六種資料庫引擎,包括

- Amazon Aurora

- PostgreSQL

- MySQL

- MariaDB

- Oracle Database

- SQL Server

RDS 可讓您輕鬆控制對資料庫的網路存取。

您還能透過 RDS 在 Virtual Private Cloud ( VPC) 中執行資料庫執行個體,

如此可隔離您的資料庫執行個體,

並透過以產業標準加密的 IPsec VPN 連接到您的現有 IT 基礎架構。

許多 Amazon RDS 引擎類型可加密靜態和傳輸中的資料。

問:什麼是 Amazon Virtual Private Cloud (VPC)?它如何與 Amazon RDS 搭配運作?

Amazon VPC 可讓您在 AWS 雲端的私有、隔離部分建立虛擬聯網環境,您可以在其中全面控制私有 IP 地址範圍、子網路、路由表和網路閘道。您可以利用 Amazon VPC 定義虛擬網路拓撲和自訂網路設定,使其非常類似於您在自己的資料中心所操作的傳統 IP 網路。

當您想要執行公有 Web 應用程式,同時仍在私有子網路中保留非公開存取的後端伺服器時,就能利用 VPC。您可以為 Web 伺服器建立一個可存取網際網路的公有子網路,並將後端 RDS 資料庫執行個體置於不能存取網際網路的私有子網路中。

Aurora

Amazon Aurora 是專為雲端建立的 MySQL 和 PostgreSQL 相容關聯式資料庫,結合了傳統企業資料庫的效能和可用性,以及開放原始碼資料庫的簡單與經濟實惠優勢。

Aurora 可提供比標準 MySQL 資料庫快五倍的速度,以及比標準 PostgreSQL 資料庫快三倍的速度。它提供商業資料庫的安全性、可用性和可靠性,但只需 1/10 的費用。Amazon Aurora 完全由 Amazon Relational Database Service (RDS) 管理,將硬體佈建、資料庫設定、修補和備份等耗時的管理任務自動化。

Amazon Aurora 的特色為具有容錯和自我修復能力的分散式儲存系統,每個資料庫執行個體可自動擴展至高達 64 TB。它提供高效能和可用性,以及高達 15 個低延遲僅供讀取複本、point-in-time 恢復、持續備份至 Amazon S3,還可以跨三個可用區域 (AZ) 複寫。

Aurora 資料庫引擎與現有的 MySQL 和 PostgreSQL 開放原始碼資料庫完全相容

Aurora可以算是RDS服務中創建DB的一種DB選擇

具有加密的功能選項

軟體即服務SaaS應用程式

Elastic Block Store (EBS)

Amazon Elastic Block Store (EBS) is HIGHLY AVAILABLE AND DURABLE

EBS簡單來說就像是一個外掛給EC2 instance的硬碟

而硬碟的種類跟容量可以自己設定(譬如gp2就是SSD的一種)

不過要注意的是AZ(availability zone)不可以跨區

EC2跟EBS要在同個區域才可以掛載

要掛載EBS的時候可以選擇EBS利用Actions->Attach Volume加入

如果不需要的時候可以用Datach Volume拿掉

那後面的Status會顯示是in-use或者是available

EBS的服務是在EC2下面的

Glacier

Amazon S3 Glacier 是成本極低的雲端儲存服務,

為資料存檔和長期備份提供安全且耐用的儲存。

它旨在提供 99.999999999% 的耐久性,

並提供全面的安全性和合規功能,有助於滿足最嚴格的監管要求。

Amazon S3 Glacier 提供就地查詢功能,

允許您直接在靜態存檔資料上執行強大的分析功能。

為了保持低成本兼適用於各種擷取需求,Amazon S3 Glacier

提供三個存取存檔的選項,擷取時間從數分鐘到數小時。

存放在 Amazon S3 Glacier 中的存檔是不能改變的,

也就是可以上傳和刪除存檔,但是不能編輯或覆寫。

A vault access policy is a resource-based policy that you can attach directly to your S3 Glacier vault (the resource) to specify who has access to the vault and what actions they can perform on it.

文件庫存取政策是一種以資源為基礎的政策,您可以將其直接附加到您的 S3 Glacier 文件庫 (資源),以指定誰可存取文件庫和他們可以執行哪些動作。

問:文件庫存取政策與根據 AWS Identity and Access Management (IAM) 政策的存取控制有何不同?

存取許可有兩種指派方式:以使用者為基礎的許可或以資源為基礎的許可。根據 IAM 政策的存取控制是以使用者為基礎,您必須為 IAM 使用者或群組指派 IAM 政策,才能在您的 S3 Glacier 文件庫讀取、寫入以及刪除許可。根據文件庫存取政策的存取控制則是以資源為基礎,將存取政策直接附加到文件庫之後,您就可以管理所有使用者的權限。文件庫存取政策可以簡化某些使用案例。例如,如要保護業務關鍵文件庫不被意外刪除,您可以建立文件庫存取政策以拒絕所有使用者的刪除行為。這個資料保護程序可以在幾分鐘內於 AWS 管理主控台中完成,無須再透過 IAM 政策稽核和撤銷指派給使用者的刪除許可。

Q: How are vault access policies different from access control based on AWS Identity and Access Management (IAM) policies?

Access permissions can be assigned in two ways: as user-based permissions or as resource-based permissions. Access control based on IAM policies is user-based where you would assign IAM policies to IAM users or groups to control the read, write, and delete permissions on your S3 Glacier vaults. Access control with vault access policies is resource-based where you would attach an access policy directly on a vault to govern access to all users. Vault access policies can make certain use cases simpler. For example, to protect information in a business-critical vault from unintended deletion, you can create a vault access policy that denies delete attempts from all users. This data protection procedure can be accomplished in a matter of minutes in the AWS Management Console without having to audit and revoke delete permissions assigned to users through IAM policies.

Storage Gateway

AWS Storage Gateway 是混合式儲存服務,

可讓現場部署應用程式順暢無縫地使用 AWS 雲端儲存。

您可以使用此服務執行備份和存檔、災難復原、雲端資料處理、

儲存分層和遷移等作業。此服務能幫助您減少及簡化您的資料中心和分支,

或是遠端辦公室儲存基礎設施。

您的應用程式會透過使用 NFS、SMB 和 iSCSI

等標準儲存協定的虛擬機器或硬體閘道設備,與服務連線。

此閘道可連接到 Amazon S3、Amazon S3 Glacier、

Amazon S3 Glacier Deep Archive、Amazon EBS 和 AWS Backup 等

AWS 儲存服務,在 AWS 為檔案、磁碟區、快照和虛擬磁帶提供儲存。

此服務包含高度優化的資料傳輸機制,以及頻寬管理、

自動網路恢復和有效的資料傳輸,還搭配本機快取,

讓您以低延遲的方式在現場部署存取最常用的資料。

Storage Gateway 會在本機虛擬機器或硬體閘道設備快取資料,以針對最活躍的資料提供低延遲磁碟和網路效能,而在背景優化到 AWS 雲端儲存層的資料傳輸。在您利用雲端後端的同時,使用者與應用程式仍能繼續使用本機儲存模型進行操作。

壓縮、加密和頻寬管理都是內建功能。Storage Gateway 會根據您所需的效能參數來管理要卸載到雲端的本機快取,讓您能微調工作負載延遲和擴展之間的平衡。系統只會傳輸變更過的資料,所以您可以優化網路頻寬。

三種gateway都有下列三種pricing

storage pricing

request pricing

Data transfer pricing

Snowball

Snowball 設備可讓您以優於網際網路的速度,將存檔、資料湖或是您擁有的任何資料快速移入 Amazon S3 儲存貯體。資料可從 Amazon S3 存檔到 Glacier,或是由 AWS Redshift 或 EMR 等其他服務進行分析

開始之前您需要準備什麼:

大量資料:Snowball 專為大規模資料傳輸所設計。如果您至少有 12 TB 的資料要移至雲端,我們建議您使用 Snowball 來確保成本效益。

AWS 帳戶:您需要有 AWS 帳戶才能開始佈建 Amazon S3 儲存貯體,以存放您的資料和請求 Snowball 設備。 註冊使用 AWS。

AWS IAM 使用者:設定 AWS Identity and Access Mangement (IAM) 使用者以存取 Snowball。如需詳細資訊,請參閱 Create an IAM User。

IT 技能層級:對儲存與聯網技術有基本的了解,並熟悉 Linux、Mac 或 Windows 的命令列界面。

AWS 經驗:遵循本指南進行操作不需要使用 AWS 的相關經驗。

IAM

Identity and Access Management(IAM)可安全地管理對AWS服務與資源的存取。

您可以使用 IAM 建立和管理 AWS 使用者和群組,並使用各種許可來允許和拒絕他們存取 AWS 資源。

IAM 是 AWS 帳戶的一項功能,並不收取額外費用。您只需支付您的使用者使用其他 AWS 服務的費用。

Security Hub

AWS Security Hub 提供 AWS 中安全性與合規性狀態的合併檢視。自動化合規檢查,管理安全發現項目,以及識別 AWS 環境中最高優先權的合規與安全問題。